Cybersecurity

امیر ناظمی: پلیس فتا نهاد مناسبی برای رسیدگی به سیاست های حوزه امنیت سایبری نیست

رئیس سازمان فناوری اطلاعات ایران و معاون وزیر ارتباطات میگوید که پلیس فتا را نهاد مناسبی برای رسیدگی به شکایات حوزه امن...

بانک مرکزی: فیشینگ درگاه های پرداخت با اجراشدن رمز پویا ۸۵ درصد کاهش یافت

بنا به اعلام بانک مرکزی افشای اطلاعات حساس کارت بانکی در اسفندماه سال ۹۸ نسبت به ماههای پیش از اجرایی شدن رمز پویا نزدی...

ایالات متحده دو هکر چینی را به حمله های گسترده بین المللی متهم کرد

وزارت دادگستری ایالات متحدهی آمریکا دو هکر چینی را به اقدام به نفوذ در شرکتهای دفاعی و همچنین سرقت دستاوردهای محققان و...

آیا اقدامات دوطرف در نبردهای هکری هم زمان هستند؟

آیا صحنههای هیجانانگیز نبردهای هکری در فیلمها و سریالها واقعی هستند؟ هککردن و مقابله با حملات سایبری چگونه انجام می...

هک بزرگ توییتر با دسترسی به ابزار ادمین این شبکه اجتماعی انجام شده است

توییتر ساعاتی پس از انتشار توییتهای کلاهبرداری توسط حسابهای کاربری پرطرفدار اعلام کرد که هکری که این اقدام را انجام دا...

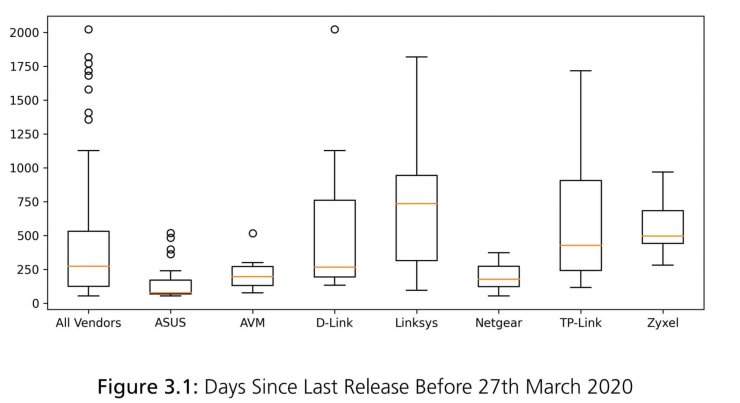

بسیاری از روترهای خانگی دارای آسیب پذیری هستند

گزارشی که ازسوی انستیتوی FKIE آلمان منتشر شده است نشان میدهد تمامی روترهای بازار دارای نقص امنیتی هستند و باید به این م...

باج افزار جدید مک، خطرناک تر از آن چیزی است که به نظر می رسد

باجافزاری موسوم به ThiefQuest یا EvilQuest کاربران سیستمعامل مک را تهدید میکند که ظاهرا از تواناییهایی برای استخراج ...

باج افزارها به بزرگ ترین کابوس امنیت آنلاین شما تبدیل می شوند

مجرمان سایبری تمرکز خود را روی توسعه و گسترش باجافزارها افزایش دادهاند و بیش از همیشه از ضعف امنیتی کاربران برای درآمد...

هک کردن چیست؟ معرفی، انواع و همه آنچه باید بدانید

هک کردن به شناسایی ضعف سیستمها یا شبکههای کامپیوتری بهمنظور بهرهبرداری از آنها گفته میشود که در طول چند دهه به تکا...

شناسایی آسیب پذیری در ۷۹ مدل از روترهای Netgear

آسیبپذیری وصلهنشدهای در ۷۹ مدل مختلف از روترهای Netgear شناسایی شده که برخی مدلهای سال ۲۰۰۷ را نیز تحتتأثیر قرار د...

گروه Anonymous مجموعه عظیمی از اطلاعات پلیس آمریکا را سرقت و منتشر کرد

هکرهای گروه Anonymous پلیس آمریکا را بهصورت جدی هدف قرار دادهاند و در جدیدترین حملهی خود اطلاعات بسیاری مهم و زیادی ر...

بزرگ ترین حمله DDoS ثبت شده در تاریخ علیه آمازون انجام شد

آمازون میگوید سرویس AWS در دومین ماه از سال جاری میلادی توسط بزرگترین حملهی دیداس تاریخ با حداکثر حجم ترافیک ۲ ۳ ترا...

تمامی پیام ها در زوم از رمزگذاری سرتاسر برخوردار می شوند

مدیران اپلیکیشن زوم گفتهاند که رمزگذاری سرتاسر در اختیار تمامی کاربران قرار میگیرد و پیامهای حسابهای رایگان و حق اشت...

اخذ مجوزهای امنیتی برای کسب و کارهای بخش خصوصی ساده می شود

با توافق سه سازمان فناوری اطلاعات و پدافند غیرعامل و افتای ریاستجمهوری فرایند کسب مجوزهای امنیتی برای کسبوکارهای بخش خ...

کاربرد قابلیت DoH در کروم 83

قابلیت رمزنگاری DoH در گوگل کروم ۸۳ از شنود وبسایتهای بازدیدشدهی کاربران بهوسیلهی ارائهدهندگان خدمات اینترت جلوگیر...

چارچوب رتبه بندی امنیتی اپلیکیشن ها توسط پلیس فتا و سازمان فناوری اطلاعات تدوین می شود

پلیس فتا و سازمان فناوری اطلاعات قصد دارند تا با تدوین چارچوبی مشترک مراحل اصول ارزیابی و رتبهبندی امنیتی اپلیکیشنها ر...

آمریکا چین را به تلاش برای هک تحقیقات واکسن کرونا متهم کرد

دولت ترامپ میگوید هکرهای وابسته به دولت چین در چند وقت اخیر تلاش کردهاند بهشکلی غیرقانونی به تحقیقات آمریکا درزمینه...

فیشینگ چیست؟ چگونه سایت های کلاهبرداری را شناسایی کنیم؟

فیشینگ شایعترین جرم سایبری محسوب میشود و در آن فیشر سعی میکند اطلاعات محرمانهی کاربر یا کاربران را سرقت کند فیشینگ (...

بالاترین مسئول هر دستگاه باید پاسخگوی افشای اطلاعات باشد

مسئولیت پیشگیری و مقابله با حوادث فضای مجازی هر دستگاه بر عهدهی بالاترین مقام آن دستگاه است و او باید نسبت به سوالات ام...

هکرها با سوءاستفاده از شرایط اقتصادی کنونی، تولیدکننده های نفت را هدف قرار داده اند

تحقیقات نشان میدهد تولیدکنندههای نفت در سرتاسر جهان علاوه بر بحران کاهش بیسابقهی ارزش محصول با حملههای سایبری هم رو...