فیشینگ شایعترین جرم سایبری محسوب میشود و در آن، فیشر سعی میکند اطلاعات محرمانهی کاربر یا کاربران را سرقت کند.

فیشینگ (Phishing) به تلاش برای بهدستآوردن اطلاعاتی مانند نام کاربری یا گذرواژه یا اطلاعات حساب بانکی ازطریق جعل وبسایت و آدرس ایمیل و روشهای متنوع دیگر گفته میشود. به بیان سادهتر، هنگامیکه شخصی تلاش میکند دیگری را فریب دهد تا اطلاعات شخصیاش را دراختیار بگیرد، حملهی فیشینگ رخ میدهد.

ویدیو آموزشی:

تماشا در آپارات | تماشا در یوتیوب | تماشا در IGTV

در سالهای اخیر، حملات فیشینگ رشد فزایندهای کرده است. بهگفتهی رئیس پلیس فتا ایران، فیشینگ جزو پنج «جرم برتر سایبری» است و بیش از ۶۰ درصد آنها را تشکیل میدهند. برای مقابله با افشای اطلاعات کاربران، در روزهای آتی قرار است رمز پویا اجرایی شود که بنا به اظهارات مقامهای مسئول، سرقت اطلاعات بانکی بهمرور به صفر میرساند.

وحید مجید، رئیس پلیس فتا، با اعلام اینکه ضریب نفوذ اینترنت در ایران به بیش از ۸۹ درصد (بیش از ۷۳ میلیون نفر) رسیده، بهترین شیوه برای جلوگیری از فیشینگ «عملیاتیکردن رمزهای یکبارمصرف» است. بهاعتقاد وی، اجراییشدن این کار «به مقدورات بانک مرکزی بستگی دارد تا نهایی شود».

واژهی فیشینگ کوتاهشدهی عبارت Password Harvesting Fishing (شکار گذرواژهی کاربر ازطریق طعمه) است و اولینبار در سال ۱۹۸۷ تعریف شد. اولینباری که این واژه برای نامگذاری عملیات یادشده استفاده شد، به سال ۱۹۹۵ و استفاده در ابزار AOHell برمیگردد که اپلیکیشنی ویندوزی برای سادهسازی هک امنیتی با استفاده از AOL بود و از عملکردی برای سرقت رمزعبور و اطلاعات مالی کاربران AOL سود برد.

طرزکار و تکنیکهای فیشینگ

بهطور کلی در فرایند فیشینگ، قربانیان بهصورت مستقیم اطلاعات حساس و محرمانهی خود را در مسیرهای جعلی وارد میکنند. کلاهبرداران برای فیشینگ و خالیکردن حساب افراد از موضوعات جذابی مانند کارت سوخت، قطع یارانه، سبد حمایتی خانوار و خرید شارژ اینترنت رایگان سوءاستفاده میکنند.

شبکههای اجتماعی و درگاههای پرداخت آنلاین ازجمله اهداف حملات فیشینگ هستند. بهعلاوه، ایمیلهایی که با این هدف ارسال میشوند و حاوی پیوندی به وبسایت هستند، در اکثر مواقع حاوی بدافزار هستند. فیشینگ یا سرقت آنلاین در عمل بهصورت کپی دقیق رابط گرافیکی وبسایتی معتبر مانند بانکهای آنلاین انجام میشود. ممکن است ابتدا کاربر ازطریق ایمیل یا آگهیهای تبلیغاتی وبسایتها یا شبکههای اجتماعی به این صفحهی قلابی راهنمایی شود و سپس از او درخواست شود اطلاعاتی مهم مانند اطلاعات کارت اعتباری را وارد کند. درصورت گمراهشدن کاربر و واردکردن اطلاعات، فیشرها به اطلاعات شخص دست مییابند.

فیشینگ انواع مختلفی دارد و صرفا به حوزهی سایبری و درگاههای پرداخت الکترونیکی محدود نیست. درادامه، روشهای مختلف فیشینگ را معرفی میکنیم.

- فیشینگ نیزهای یا اسپیر (Spear Phishing): نوعی حمله که روی فرد یا سازمانی مشخص متمرکز است و فیشر بهمنظور دریافت اطلاعات، آنها را شناسایی و اطلاعاتشان را جمعآوری میکند. سپس براساس این اطلاعات، حملهای طراحی و برنامهریزی میکند که با کسب اعتماد وی، اطلاعاتش را بهسرقت ببرد. برای مثال، ممکن است گروهی با هدف تهدید کاربرانی مشخص، به حسابهای آنها برای تأثیرگذاری بر انتخابات حمله کنند.

- فیشینگ والینگ (Whaling): مشابه فیشینگ اسپیر است و افراد مهم مانند مدیران عامل یا مسئولان دولتی را هدف قرار میدهد.

- فیشینگ فریبنده (Deceptive Phishing): نوعی حمله ازطریق ایمیل است که در آن، شخص حملهکننده (فیشر) با ارسال ایمیلی از آدرسی جعلی شبیه به آدرس اصلی وبسایت، سعی میکند کاربر را به کلیک روی لینک ترغیب کند. برای مثال، ممکن است از کاربر خواسته شود هرچهسریعتر مشخصات خود را در وبسایت تکمیل کند تا از بستهشدن آن حساب جلوگیری شود. پس از بازکردن و واردکردن اطلاعات در وبسایتی که به وبسایت اصلی بسیار شبیه است، اطلاعات کاربر دراختیار فیشر قرار میگیرد.

درزمینهی فیشینگ ازطریق ایمیل، نوعی حمله با نام کلون (Clone) نیز وجود دارد که در آن، فیشر با کپیکردن محتویات ایمیلی به ایمیل دیگر که حاوی لینک مخرب است، سعی میکند وانمود کند لینک قبلی منقضی و لینک جدید بهرورزسانی شده است.

سایت اصلی

نمونه سایت جعلی

- ایمیل اسپوفینگ (Email Spoofing): در این نوع ایمیلها، معمولا ارتباط شرکتهای معتبر یا افراد جعل میشود. ایمیلها ممکن است کاربران ناشناسی را به وبسایتهای مخرب بکشانند و در آنها، مهاجمان اطلاعات حساب کاربران را جمعآوری کنند. این صفحات ممکن است حاوی تروجان و کی لاگر و سایر اسکریپتهای مخربی باشند که اطلاعات شخصی کاربران را سرقت میکنند.

- جعل وبسایت: در این روش، فیشر با طراحی کاربری وبسایتی با آدرس جعلی و بسیار شبیه به آدرس وبسایت اصلی، اطلاعات کاربران را جمعآوری میکند. این آدرس ممکن است تنها یک حرف با آدرس اصلی تفاوت یا فقط دامنهی متفاوتی داشته باشد. این فیشرها از جاوااسکریپت برای تغییر آدرس در نوار آدرس استفاده میکنند تا قربانی به نادرستی آدرس شک نبرد. در سال ۲۰۰۶، از این روش برای حمله به پیپل استفاده شد.

- دورزدن فیلترها (Filter Evasion): فیشرها گاه برای دورزدن فیلترهای آنتیفیشینگ که معمولا متن موجود در ایمیلهای فیشینگ را شناسایی میکند، از تصویر یا نگاره استفاده میکنند. بدینترتیب سیستم نمیتواند فیشینگ را تشخیص دهد و کاربر درمعرض افشای اطلاعاتش قرار میگیرد.

- فارمینگ (Pharming): نوع بسیار پیشرفتهای از حملهی جعل وبسایت محسوب میشود که هدف اصلیاش حمله به DNSها است. DNS (سامانهی نام دامنه) وظیفهی تبدیل آدرس به IP را دارد. در این نوع حمله، فیشر IP اشتباه را جای IP درست به وبسایتی تزریق میکند. در این موقعیت، حتی اگر کاربر آدرس صحیح و اصلی وبسایت مدنظرش را تایپ کند، بهدلیل DNS اشتباه به IP دیگری رهنمود میشود و اطلاعاتش را درمعرض سرقت قرار میدهد. همچنین ممکن است این حمله ازطریق تغییر فایلهای میزبان در کامپیوتر قربانی انجام شود.

به این دسته حملات که براساس سوءاستفاده از تمایل افراد به اعتماد به دیگران شکل میگیرد، حملات مهندسیاجتماعی میگویند. سرورهای DNS که از لایههای امنیتی قدرتمندی برخوردار نباشند، مستعد انجام چنین حملهای خواهند بود. برای مقابله با این نوع سرقتها اقداماتی با عنوان Anti-pharming موردنیاز است و نرمافزارهای ضدویروس و حذفکنندهی جاسوسافزارها نمیتوانند از فارمینگ جلوگیری کنند.

در این روش، حملهکننده ممکن است DNS روتر را تغییر دهد. برخی روترها میتوانند سفتافزار را جایگزین کنند و جایگزین سفتافزار نیز بهسختی کشف میشود. در عملیات فارمینگ، ممکن است حملهکننده سفتافزار نادرست نصب کند. روشهای دیگری مانند مرد میانی، شنود، ویشینگ (Vishing، فیشینگ صوتی) و... نیز همین کار را انجام میدهند که درادامه مهمترین روش را معرفی میکنیم.

- مرد میانی: در حملهی MITM یا Man-in-the-Middle مهاجم تعاملات آنلاین بین دو طرف را تفسیر میکند. در این حمله، هکرها در هر دو طرف جعل هویت انجام میدهند تا به اطلاعات محرمانهای مثل اطلاعات تراکنشها یا مکالمهها یا سایر دادهها دسترسی پیدا کنند. در MITM از دو روش کلی جعل استفاده میشود: جعل ARP و جعل DNS:

۱. جعل ARP: جعل ARP حملهای است که در آن مهاجم پیام ARP (پروتکل تفکیک آدرس) جعلی روی شبکهی محلی ارسال میکند. بدینترتیب، مک آدرس مهاجم به IP رایانه یا سرور شبکه ارتباط داده میشود.

۲. جعل DNS: جعل DNS یا مسمومکردن کش DNS نوعی هک است که در آن دادههای DNS آلوده میشوند و این امر موجب میشود سرور نام (Name Server) نتایج نادرستی تولید کند.

- تروجان و بدافزارها:تروجان روش رایجی برای سرقت اطلاعات کاربران محسوب میشود. تروجان نوعی در پشتی (Backdoor) دیجیتال برای مهاجمان ایجاد میکند تا بدون اطلاع کاربر به کامپیوتر او رخنه کنند. جعل اپلیکیشن یا نرمافزار نیز ازجمله راههایی است که فیشر با استفاده از آن میتواند اطلاعات کاربر را سرقت کند. ممکن است این اپلیکیشن بهدرستی کار نکند و کاربر بهزودی آن را حذف کند؛ اما تنها یکبار واردکردن اطلاعات برای ازدسترفتن آنها کافی است. همچنین، فیشر میتواند کاربر را به وبسایتی با آدرس متفاوت رهنمود و سپس با استفاده از آسیبپذیریهای وبسایت، روی کامپیوتر کاربر بدافزار نصب کند.

- فیشینگ تلفنی: در این نوع حمله نیز، همچون حمله ازطریق ایمیل، فیشر سعی میکند توجه کاربر را به خود جلب کند و اطلاعاتش را بهسرقت ببرد. در این روش، فیشر معمولا با شمارهتلفنی ناشناس با کاربر تماس برقرار یا پیامی برای او ارسال میکند و ضمن جلب اعتماد او با بیان اینکه از طرف منبع معتبری مانند بانک تماس میگیرد و به اطلاعاتش نیاز دارد، از کاربر درخواست میکند اطلاعاتش را بازگو کند. ممکن است پیش از برقراری تماس تلفنی از کاربر خواسته شود شمارهحساب و رمزخود را وارد کند تا با او تماس گرفته و به کارش رسیدگی شود. ممکن است فیشر از کاربر بخواهد با استفاده از کد دستوری اطلاعات خود را وارد کند. این نوع فیشینگ شامل پیامی از بانکها یا شرکتها یا حتی جوایزی است که ادعا میکند باید با شمارهگیری و تماس با کد ستاره مربع، مشکل بانکی را رفع یا جایزه را دریافت کنید.

- فیشینگ درگاه پرداخت: ممکن است فیشر وبسایتی راهاندازی کند و در آن محصولاتی بفروشد. در این شرایط، کاربر در مرحلهی پرداخت یا با پیام موفقیت پرداخت روبهرو میشود یا پیغام خطا؛ اما درهرصورت اطلاعاتش به سرقت رفتهاند.

- دستگاههای POS و ATM تقلبی: برخی کلاهبرداران با استفاده از POS و ATM تقلبی کارتهای بانکی افراد را کپی میکنند و به بهانهی فروش محصول و کالا رمزعبور آنها را میپرسند. سپس، بهراحتی حساب بانکی افراد را خالی میکنند.

- وایفای عمومی:دوقلوی شیطانی (Evil Twin) ازجمله روشهای راحت برای دستیابی فیشرها به اطلاعات است. درحقیقت فیشر با ارائهی شبکه وایفای عمومی و رایگان در مکانهای معتبر مثل کافیشاپ، هتل و... میتواند به اطلاعات کاربری دست پیدا کند که به این شبکهی عمومی متصل میشود. همین مسئله باعث شده است مسئولان نظارتی ازجمله پلیس فتا دربارهی استفاده از وایفای عمومی بدون هویت هشدار دهند؛ چراکه صاحب وایفای عمومی ممکن است اطلاعات حساس ازجمله اطلاعات بانکی فرد را بدزدد.

چگونه میتوان از فیشینگ در امان بود؟

بهگفتهی ورایزن، کاربران هدف ۳۰ درصد از پیامهای فیشینگ را بازمیکنند و ۱۵ درصد افرادی که از آنها کلاهبرداری میشود، دستکم یکبار دیگر نیز در طول سال نیز با حملهی فیشینگ مواجه میشوند. سرویسهای ایمیل، سرویسهای ابری، مؤسسههای مالی، فروشگاههای مجازی و خدمات ارسال و تحویل محموله بهترتیب با ۴۲، ۲۵، ۱۳، ۵ و ۳ درصد از بزرگترین قربانیان فیشینگها هستند. بنابراین، اطلاع از روشهای مقابله و جلوگیری از حملات فیشینگ جزو دانستنیهای الزامی برای هر کاربر محسوب میشود.

در قدم نخست، باید به روشهای مختلفی آگاه بود که هکرها و فیشرها با استفاده از آنها از افراد کلاهبرداری و به اطلاعات محرمانهی آنان دسترسی پیدا میکنند. در فیشینگ، بیش از خطای نرمافزاری یا سختافزاری سیستم، بیاطلاعی خود کاربر به قربانیشدن منجر میشود. مختار رضایی، کارشناس ارشد امنیت پلیس فتا، دراینزمینه میگوید:

سواد رسانهای در بحث جرایم اهمیت زیادی دارد. کاربر در فضای مجازی باید بداند صفحهی اصلی وبسایتی مانند بانک چه خصوصیتی دارد که صفحهی جعلی از آن برخوردار نیست. بهعنوان مثال، آدرس تمامی سایتهای پرداخت مجاز باید به عبارت shaparak.ir ختم شود و حتما دامنهی مدنظر ir. است نه com.؛ بنابراین، توجه به آدرس اهمیت زیادی دارد.

درادامه، به تعدادی از مهمترین راهکارها برای درامانماندن از حملات فیشینگ و کلاهبرداری اشاره میکنیم.

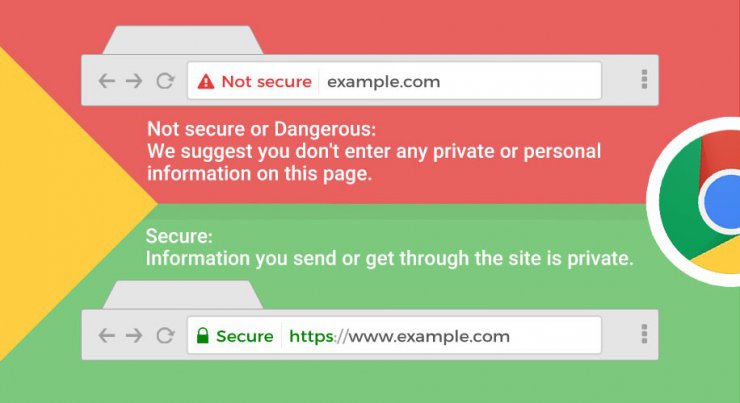

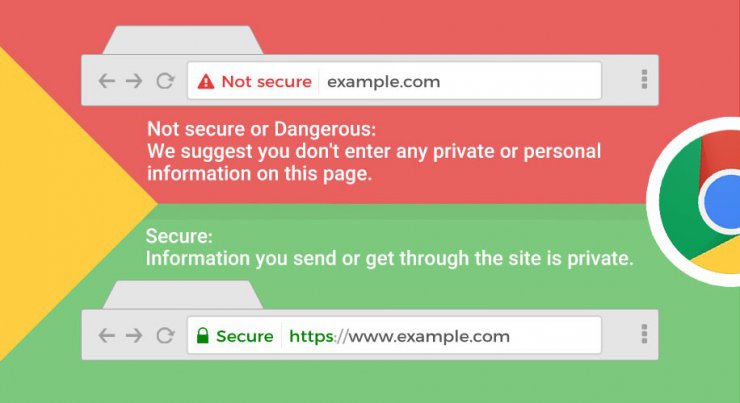

- دقت در آدرس درگاه: پس از بازکردن هر وبسایت یا اپلیکیشن یا نرمافزاری که شما را به درگاه پرداختی برای تکمیل خرید متصل میکند و پیش از واردکردن اطلاعات، به آدرس آن دقت کنید و دربرابر هرگونه غلط املایی و حروف مشکوک حساس باشید. توجه کنید تمام درگاههای پرداخت امن از پروتکل https پشتیبانی میکنند که در قسمت نوار آدرس مرورگر میتوان آن را مشاهده کرد؛ البته باید توجه کرد استفاده از پروتکل https لزوما بهمعنی امنبودن سایت نیست. برای مثال، مرورگر گوگل کروم از علامت قفل سبز برای مشخصکردن سایتهای امن استفاده میکند و آیکون خطر قرمزرنگ نشاندهندهی جعلیبودن وبسایت است. برای کسب اطلاعات بیشتر دربارهی نحوهی نمایش وبسایتهای امن و غیرامن در نوار آدرس مرورگر کروم میتوانید به صفحهی رسمی توضیحات گوگل دراینباره مراجعه کنید.

سایر مرورگرها نیز از روشهای مشابهی برای مشخصکردن وبسایتهای امن و ناامن در نوار آدرس خود استفاده میکنند که عموم کاربران بهراحتی میتوانند آن را تشخیص دهند.

آدرس درگاههای پرداخت بانکها را بشناسید و فقط ازطریق آنها اقدام به خرید کنید و صرف اینکه وبسایتی اولین مورد درنتیجهی جستوجوی گوگل باشد، وارد آن نشوید. آدرس تمامی وبسایتهای پرداخت مجاز باید با فرمت https://xxx.shaparak.ir باشد که در آن، حروف x محل قرارگرفتن نام یکی از درگاههای پرداخت است. برای مثال، https://asan.shaparak.ir درگاه پرداخت آپ است. چند درگاه از مطرحترین درگاههای پرداخت دیگر را در جدول زیر مشاهده میکنید:

- دقت در محتوا و آدرس فرستنده و لینکهای پیوستشده در ایمیلها: از بازکردن ایمیلهای اسپم خودداری کنید. هکرها با کپی دقیق ایمیلها و جلب اعتماد کاربران، پیوستهای مشکوکی به ایمیل خود اضافه میکنند. پیش از بازکردن لینک، باید آدرس آن را ازطریق هدایت نشانگر ماوس روی آن مشاهده کنید و درصورت مشکوکبودن، به طریق دیگری از درستبودن آدرس مطمئن شوید. در بسیاری از مواقع، هکرها برای بهدامانداختن افراد، ازطریق تکنیکهای SEO وبسایت جعلی را در ردهی نخست جستوجوی گوگل قرار میدهند.

گاهی در ایمیل از کاربر درخواست میشود اطلاعات خود را وارد کند؛ اما معمولا وبسایتهای معتبر برای تکمیل اطلاعات یا ارسال موارد مهم از ایمیل استفاده نمیکنند و تنها به ایمیل هشداردهنده اکتفا میکنند. این ایمیلها از کاربر درخواست میکنند به وبسایت اصلی وارد شوند و از آن طریق اطلاعات خود را تکمیل کنند، نه ازطریق کلیک روی لینک. پیشنهاد میکنیم برای سرویس ایمیلتان از آنتیویروس استفاده کنید. - خریدنکردن از محلها و وبسایتهای نامعتبر: سایتهای معتبر داخلی نشان «اینماد» دارند که در پایگاه داده آنها نیز ثبت شده است. وبسایتهای طراحیشدهی هکرها معمولا اجناس را با قیمتهای ارزانتر میفروشند؛ پس بهسادگی به هیچ وبسایتی اطمینان نکنید.

- نصب برنامه و نرمافزار بهصورت امن: برنامهها را تاحدممکن از آدرس و محلهای معتبر دریافت و نصب کنید.

- اعتمادنکردن به تماسهای مشکوک: هرگز اطلاعات محرمانهی خود را دراختیار کسانی قرار ندهید که ازطریق پیامک، تماس تلفنی و... آن را درخواست کردهاند. اگر زمانی چنین تماسی با شما گرفته شد، بهطور قطع و بدون نگرانی میتوانید زمانی را از تماسگیرنده طلب کنید و خود ازطریق مراجعه به منبع اصلی در سازمان مرتبط و شخصی دیگر از صحت ماجرا مطلع شوید (تأیید هویت ازطریق تلاشهای انسانی). حتی برای دریافت جایزه نیز نیاز نیست اطلاعات محرمانهی حساب خود را دراختیار دیگری قرار دهید.

- رمزهای عبور را با دقت انتخاب کنید: از رمزهای عبور یکسان برای حسابهای متعدد استفاده نکنید؛ چراکه هکر میتواند با دسترسی به رمزعبور شما، حسابهای متعددتان را هک کند. درضمن، بهطور مرتب و دورهای رمزهای عبور خود را تغییر دهید. همچنین، میتوانید از برنامههای مدیریتکنندهی رمزهای عبور مانند Bitwarden استفاده کنید تا امنیت رمزهای عبور شما تأمین شود.

- استفاده از تأیید دومرحلهای: درزمینهی استفاده از رمزهای یکبار مصرف جدی باشید. بنابر ادعای مایکروسافت، استفاده از احراز هویت چندعاملی کاربران را دربرابر ۹۹/۹ حملات مصون میکند. گوگل نیز ادعا میکند با استفاده از تأیید چندمرحلهای، میتوان از ۹۹ درصد حملات فیشینگ جلوگیری کرد.

- از شبکههای وایفای در مکانهای عمومی استفاده نکنید: درصورت استفاده از شبکههای وایفای در مکانهای عمومی، به حسابهای کاربری و بانکی خود وارد نشوید. برخی از این مراکز با استفاده از کیلاگر بهراحتی اطلاعات شما را بهسرقت میبرند.

- نصب افزونه ضدفیشینگ و مسدودکننده پنجرههای پاپآپ: با نصب افزونهی (Extension) ضدفیشینگ روی مرورگر، با اتصال به درگاه پرداخت درصورت اصلبودن، پیامی بر این مبنی روی نمایشگر نمایش داده میشود و درصورت جعلیبودن، پیام هشدار برایتان ارسال میشود.

سرهنگ نیکنفس، معاون فنی پلیش فتا ناجا، چند روز پیش افزونهی ضدفیشینگ درگاههای بانکی را معرفی کرد که مرکز «آپا» دانشگاه سمنان با همکاری مرکز ماهر وزارت ارتباطات و فناوری اطلاعات آن را طراحی کردهاند. معاون فنی پلیس فتا ناجا به این موضوع اشاره کرد کاربران با استفاده از این افزونه میتوانند از فعالیت کلاهبرداران و افراد سودجو جلوگیری کنند. وی خاطرنشان کرد:

نحوهی کار این افزونه بدینصورت است که وقتی کاربر وارد صفحهی پرداخت میشود، اگر صفحهی پرداخت اصل باشد، پیامی مبنیبر اصلبودن آن نمایش داده میشود و درصورت جعلیبودن، پیام هشدار نمایش داده میشود و برای بررسی بیشتر، کاربر را به صفحهی وب افزونه هدایت میکند.

وی ضمن تقدیر از تلاشهای مرکز آپا دانشگاه سمنان برای تقویت امنیت سایبری، به دو افزونهی دیگر تولید این مرکز ازجمله افزونهی اصالتسنج نماد اعتماد الکترونیکی و افزونهی مسدودکنندهی ارزکاوها نیز اشاره کرد که در آدرس اینترنتی cert.semnan.ac.ir بهرایگان دردسترس قرار دارد. همچنین، میتوانید از افزونهی Shaparak Verifier برای تشخیص درگاههای پرداخت معتبر استفاده کنید. این افزونه برای مرورگرهای گوگل کروم و فایرفاکس دردسترس است.

- رفرشکردن صفحه: یکی از راههای تشخیص صفحات جعلی، رفرشکردن صفحه است. درصورتیکه ترتیب شمارهها در صفحهکلید مجازی تغییر نکند، شما وارد صفحهی درگاه تقلبی شدهاید.

- استفاده از نرمافزارهای ضد هک و فیشینگ: برنامههایی مانند کومودو با فایروال قوی خود مانع هکشدن میشوند. با شناختن برخی وبسایتهای معروف فیشینگ میتوان متوجه وبسایتهای معتبر شد. Safe Browsing یکی از معروفترین سرویسهای بلکلیست ارائهشدهی گوگل است. ابزارهایی مثل Phishing Protection از شرکت SysCloud بیشترین سطح محافظت را دربرابر تمام انواع حملات جعل بهارمغان میآورند.

بیتدیفندر نیز آنتیویروس قدرتمندی محسوب میشود که آنتیفیشینگ و آنتیفراد (ضدکلاهبرداری) است. نسخهی رایگان این ضدویروس را میتوانید از این لینک دریافت کنید.

- بهروزرسانی مرورگر: استفاده از مرورگر بهروز مانند لایهی امنیتی اضافهای دربرابر حملات فیشینگ عمل میکند.

آیا تابهحال درمعرض حملات فیشینگ قرار گرفتهاید؟ تجربیات خود از برخورد با پیامهای جعلی و وبسایتهای کلاهبرداری را با ما و دیگر کاربران دیجیتال بهاشتراک بگذارید.

پاسخ ها